几天收到了这么一封邮件:

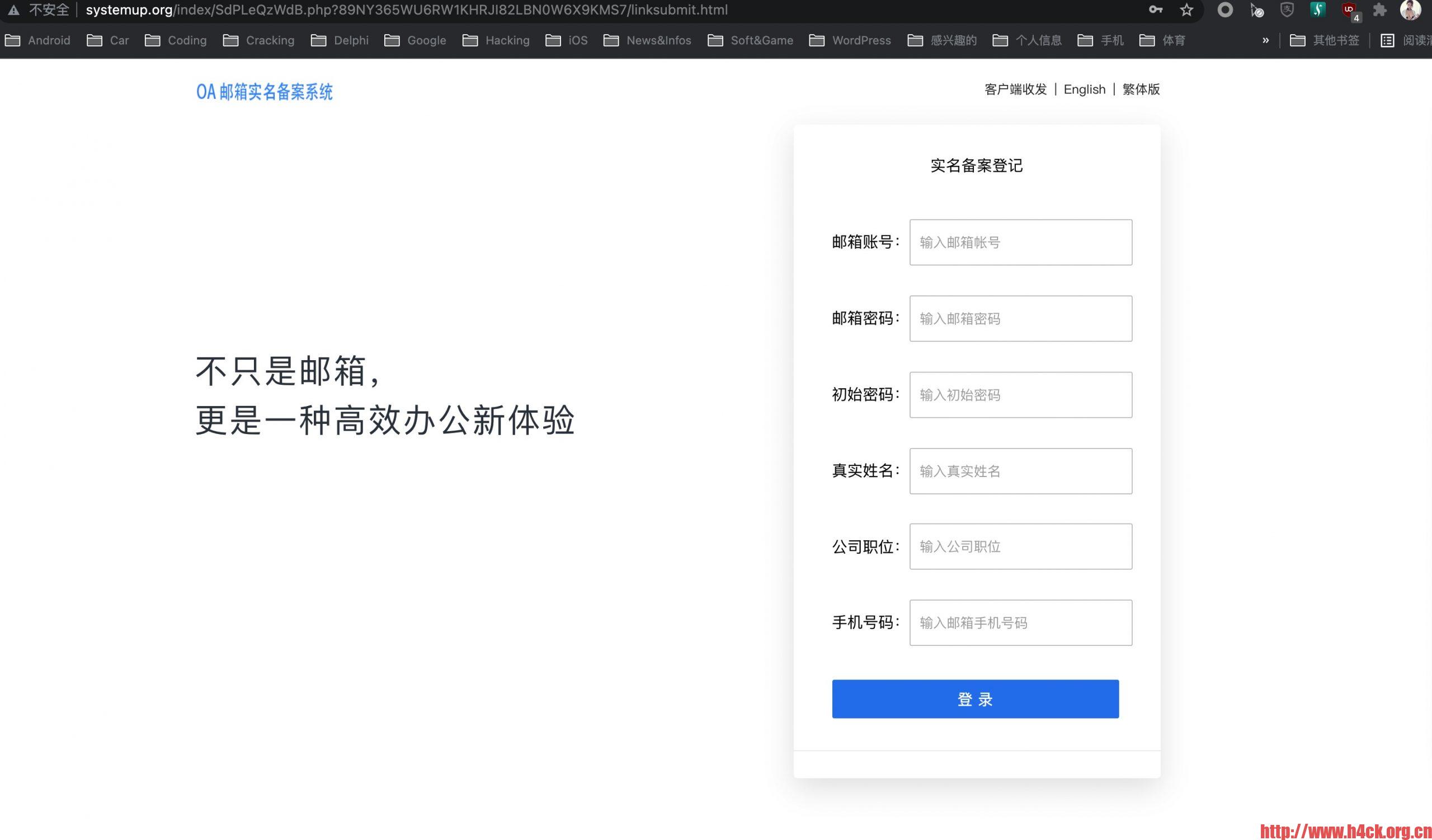

一看还挺像那么回事的,但是实际上在点开地址栏之后就会发现问题了:

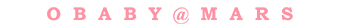

点进去之后的页面就是最开始的那张图(http://www.systemup.org/MkvnU77yMq.php?FEYEKQOYYO7VCIG7RTDT3DMM6ERIKOOR/linksubmit.html),如果不显示地址栏还是挺像那么回事的(在手机上打开)。

抓包之后看了下提交参数,直接来个死循环吧:

import os

def print_hi(name):

print(f'Hi, {name}') # Press ⌘F8 to toggle the breakpoint.

while(True):

os.system("curl -H 'Host: www.systemup.org' -H 'Cache-Control: max-age=0' -H 'Upgrade-Insecure-Requests: 1' -H 'Origin: http://www.systemup.org' -H 'User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/95.0.4638.69 Safari/537.36' -H 'Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9' -H 'Referer: http://www.systemup.org/index/SdPLeQzWdB.php?N1D8QF203YX23UI7464LYPQM4TGN6CFN/linksubmit.html' -H 'Accept-Language: zh-CN,zh;q=0.9,en;q=0.8' -H 'Cookie: alerted=yes; PHPSESSID=82ir2adcu0flta34heoobaj096' --data \"user=fuck%40you.com&pass=fuckyou&csmml=fuckyou&zsxml=fuck&gszwl=you&sjhml=18213132513\" --compressed 'http://www.systemup.org/index/loginl.php'")

if __name__ == '__main__':

print_hi('fisher')

然后~~~