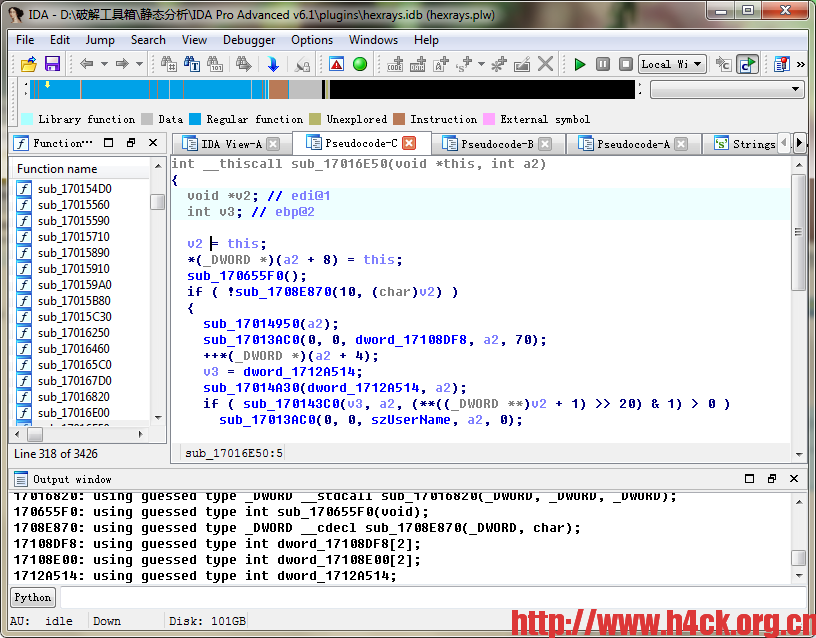

The main goal of the project is to implement a retargetable and highly modular native code to C/C++ decompiler using the latest research results in the field of decompilation.

On this website you can download a beta version of the decompiler or just check out some examples of its application. If you are interested in using SmartDec, please contact us.

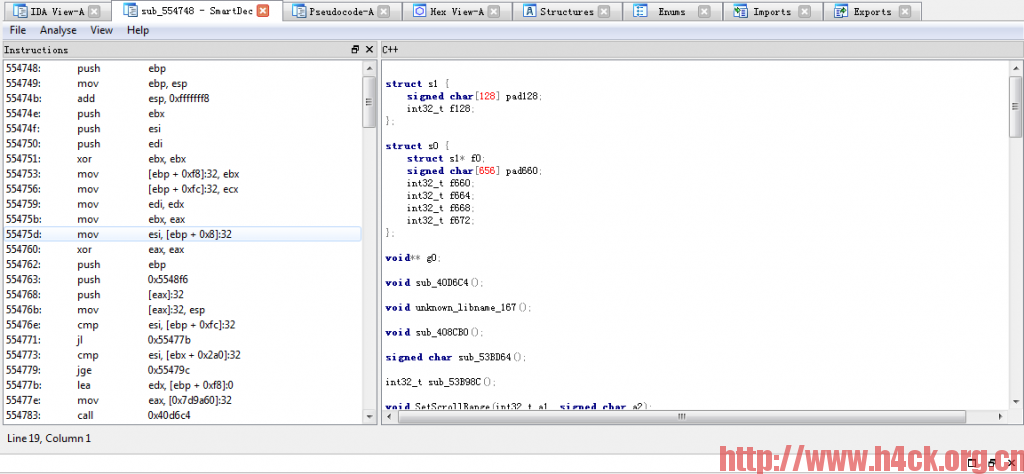

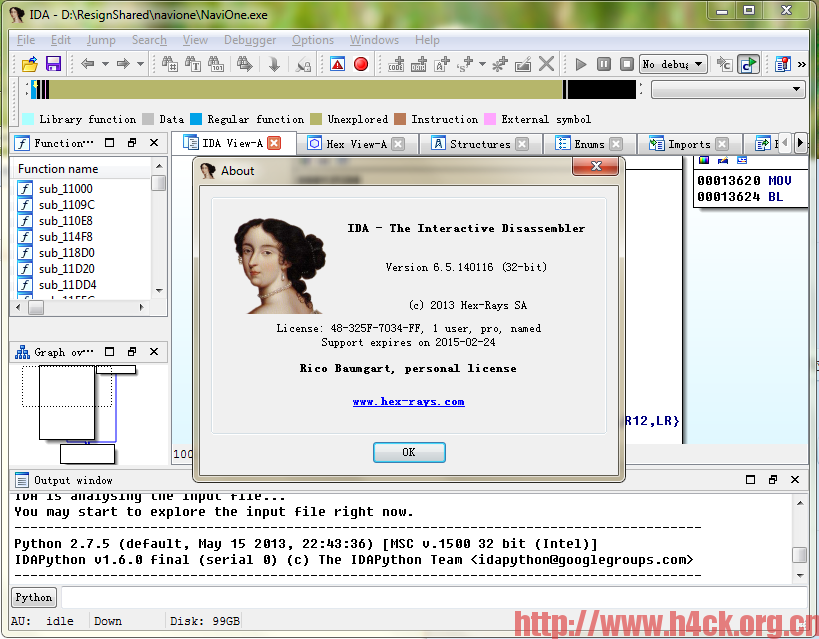

Hex-Rays Decompiler (v1.5.0.110408) Crack

Hex-Rays Decompiler plugin (v1.5.0.110408) and patch for IDA Pro6.5

If anyone wants to use the old version of hexrays you can just use this patch. I haven’t run into any problems with it yet. (Make a backup first)

– License check message removed

– Fixed null pointer crash in ida.wll

Hex-Rays.IDA.Pro.v6.5.READ.NFO-DVT『转载』

WordPress 首页加载速度(根本停不下来!)

一直就发现首页加载的速度非常蛋疼,直接蛋疼的都要碎了。今天仔细的研究了一下,发现出错的地方都是由于Google服务被屏蔽导致的,感谢CCAV。其实一个出错的是Google的自定有搜索框,第二个是Google的开放字体服务;对于第一个确实没什么好的办法,只能暂时去掉了,如果要搜索指定站点的内容可以使用site修饰符例如在Google搜索框中输入site:www.h4ck.org.cn 关键词 然后搜索即可。至于第二个问题,解决的办法比较简单,出错的是wp-includes/script-loader.php,第602行的内容:

// Hotlink Open Sans, for now

$open_sans_font_url = "//fonts.googleapis.com/css?family=Open+Sans:300italic,400italic,600italic,300,400,600&subset=$subsets";

直接修改为:

// Hotlink Open Sans, for now

$open_sans_font_url = "//fonts.useso.com/css?family=Open+Sans:300italic,400italic,600italic,300,400,600&subset=$subsets";

即可,

360网站卫士常用前端公共库CDN服务

这里提供了由360网站卫士CDN驱动的常用前端公共库以及和谐使用Google公共库&字体库的调用方法

fonts.useso.com

360网站卫士代理访问由于众所周知的原因,只需替换一个域名就可以继续使用Google提供的免费字体库了。同样,通过样式表引用这些资源,让网站访问速度瞬间提速吧骚年!

看了上面的域名就知道这是个神马服务了。 😛

善领DSA iPhone企业签名

善领官网上只有个越狱版的,这个是没法在不越狱设备上安装的,我给签了一下,可以在非越狱设备上运行。猛击此处下载!